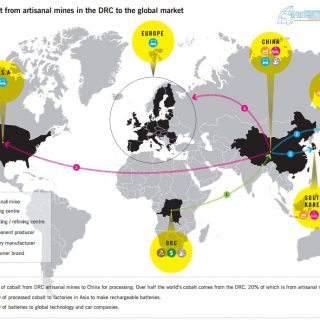

Gli schiavi del congo alimentano industria hi-tech

Le batterie agli ioni di litio hanno un ruolo sempre più importante per l’economia mondiale. Non solo danno energia ai nostri smartphone e PC portatili, ma presto saranno il cuore della rivoluzione rappresentata dalle auto elettriche.I materiali alla base di queste batterie sono molto ricercati. In particolare c’è fame di...