Protezione dell’identità: possiamo permetterci di abbassare la guardia?

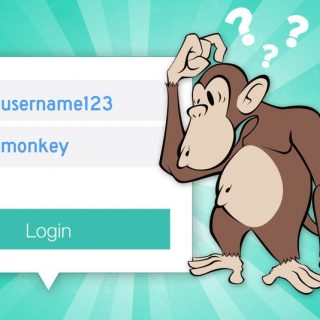

C’è però un problema di fondo: il 63% delle violazioni di dati confermate deriva dall’utilizzo di password deboli, predefinite o sottratte.La mobilità è ovunque e, se usata intelligentemente, può dare alle aziende il vantaggio competitivo di cui hanno bisogno, fornendo a collaboratori, partner e clienti, l’accesso – sempre e ovunque...